Tajna cybermisja na Ukrainie. Amerykanie zabezpieczyli sieci kilka miesięcy przed wojną

10 marca 2022, 07:16Pomimo trwającej od 2 tygodni rosyjskiej agresji, internet na Ukrainie ciągle działa. Zaskakiwać może, że Kreml, bardzo chętnie korzystający z cyberataków, dotychczas go nie wyłączył. Okazuje się, że na kilka miesięcy przed rosyjską napaścią Stany Zjednoczone zorganizowały tajną misję, w ramach której amerykańscy eksperci pomogli zabezpieczyć ukraińską cyberprzestrzeń.

Odkryto, jak psylocybina wywołuje wrażenie rozszerzenia umysłu

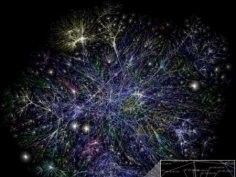

4 lipca 2014, 13:17Pod wpływem psylocybiny, alkaloidu o właściwościach psychodelicznych z grzybów, wzmacnia się aktywność bardziej prymitywnej sieci mózgowej związanej z myśleniem emocjonalnym. Taki wzorzec aktywności występuje u śniących ludzi.

Czy na pewno rośliny się ostrzegają? A może nawzajem się szpiegują?

3 lutego 2025, 10:10Rośliny lądowe połączone są za pomocą złożonych podziemnych sieci. Tworzone są one z korzeni roślin oraz żyjących z nimi w symbiozie grzybów mikoryzowych. Dzięki tej współpracy rośliny otrzymują substancje odżywcze jak związki mineralne czy hormony, grzyby zaś korzystają ze związków wytwarzanych przez rośliny w czasie fotosyntezy. Poszczególne sieci kontaktują się ze sobą, wymieniając zasoby i informacje. Wiemy, że gdy jedna z roślin zostanie zaatakowana przez roślinożercę lub patogen, jej sąsiedzi zwiększają aktywność swoich mechanizmów obronnych.

Czego boją się menedżerowie IT?

30 stycznia 2008, 15:02Bezpieczeństwo nie jest już największym zmartwieniem menedżerów ds. IT. Najnowsze badania sugerują, że obecnie bardziej martwią się oni o dostęp do Sieci.

Silica - narzędzie dla administratorów i włamywaczy

17 sierpnia 2006, 15:33W październiku na rynek Stanów Zjednoczonych trafi urządzenie wyposażone w programy wykorzystujące luki w zabezpieczeniach oraz automatyczny system ich uruchamiania. Urządzenie o nazwie Silica służyć ma do testowania zabezpieczeń sieci bezprzewodowych.

Niebezpieczny WiMax

10 stycznia 2007, 15:54Firma analityczna ABI Research ostrzega przed licznymi lukami w zabezpieczeniach technologii WiMax. Jeśli nie uczysz się na błędach przeszłości, będziesz musiał je powtórzyć – mówi wiceprezes ABI, Stan Schatt.

Niebezpieczne sieci P2P

19 marca 2007, 10:15Amerykańskie Biuro Patentowe (USPTO) przestrzega internautów przed niedopracowanymi klientami sieci P2P, które mogą udostępniać prywatne pliki użytkownika. Dokument Filesharing Programs and Technological Features to Induce Users to Share powstał na zlecenie podsekretarza stanu ds. własności intelektualnej i dyrektora Biura Patentowego Jona W. Dudasa.

Australia nie dla Huawei

26 marca 2012, 10:32Australijskie władze nie dopuściły chińskiego giganta telekomunikacyjnego Huawei do przetargu na budowę ogólnokrajowej sieci o wysokiej przepustowości. Decyzję taką podjęto w związku z obawą o bezpieczeństwo sieci.

Google rzuca wyzwanie Microsoftowi

8 lipca 2009, 08:57Google oficjalnie ogłosiło rozpoczęcie prac nad własnym systemem operacyjnym dla desktopów. Google Chrome OS ma być lekkim opensoure'owym systemem, który początkowo trafi na rynek netbooków.

Większość ludzkości bez dostępu do sieci

25 lipca 2016, 08:49Międzynarodowa Unia Telekomunikacyjna (ITU) szacuje, że do końca bieżącego roku około 3,9 miliarda osób - 53% populacji świata - wciąż nie będzie miało dostępu do internetu.